文章摘要

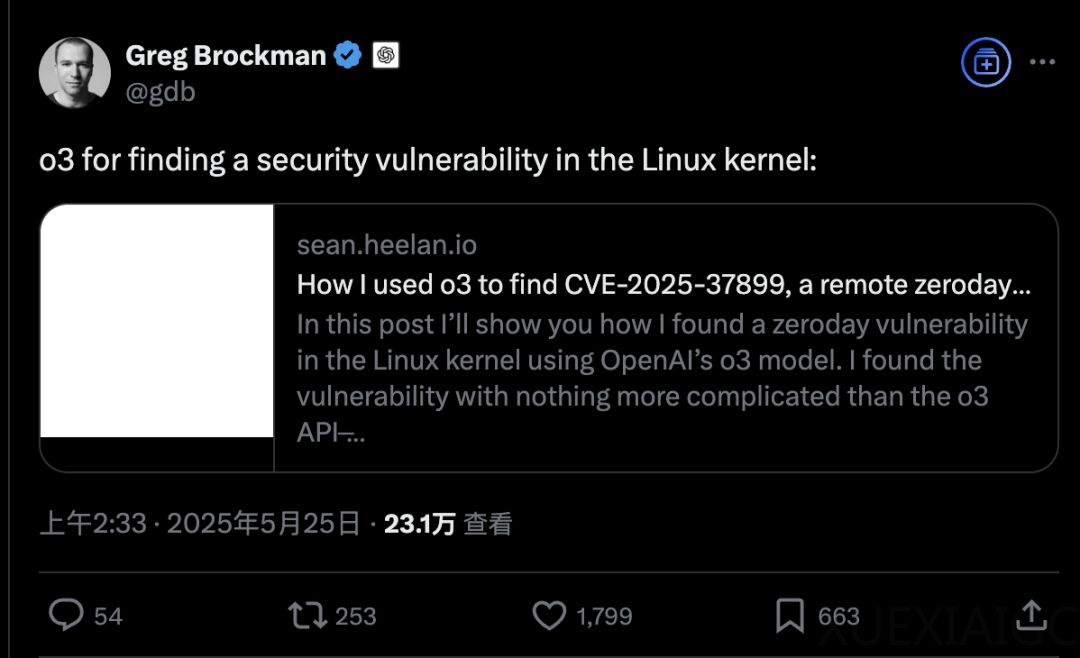

OpenAI的o3模型成功发现了Linux内核SMB实现中的一个远程零日漏洞,编号为CVE-2025-37899。这一发现标志着首次由大模型公开讨论并找到的此类漏洞。独立研究员Sean Heelan通过o3 API进行实验,整个过程没有使用任何复杂的工具,仅依靠o3模型本身。这一成果展示了AI在深度技术工作和科学发现中的潜力。

Heelan的实验设计包括使用一个手动发现的漏洞CVE-2025-37778作为测试基准,该漏洞涉及Kerberos认证路径中的释放后使用问题。实验过程中,Heelan为o3模型提供了包含约3300行代码的上下文,并运行了100次实验,统计成功率。结果显示,o3在100次运行中成功找到8次漏洞,而Claude 3.7和Claude 3.5的表现则相对较差。

o3模型不仅在发现漏洞方面表现出色,还能辅助修复漏洞。在测试更大代码量(约12000行)时,o3虽然找到原始漏洞的成功率降到了1%,但报告了一个全新的漏洞,这一漏洞同样是由于sess->user的释放造成的。o3对这一漏洞的解释清晰且结构完整,类似于人类编写的漏洞报告。

此外,o3在某些情况下提出的修复方案比人类更完善。例如,对于Kerberos认证漏洞,Heelan最初提出的修复方案存在不足,而o3指出了修复方案中的潜在问题,并提出了更全面的解决方案。Heelan承认,如果使用o3来找和修复原始漏洞,“理论上”会比自己完成更好。

尽管AI在漏洞发现和修复方面展现出巨大潜力,但仍存在误报比例较高的问题。Heelan认为,随着技术的发展,这一比例将会逐渐降低。他强调,大模型在程序分析技术的能力空间中,处于一个比我们见过的任何东西都更接近人类的位置。对于从事安全研究工作的专家来说,AI不会取代他们,反而会提高他们的工作效率。

然而,也有人看到了其中的风险:如果坏人利用AI的能力找到类似的漏洞并攻击系统,将会带来严重的后果。因此,如何在利用AI提升安全研究效率的同时,防范潜在的安全风险,是一个需要认真考虑的问题。

原文和模型

【原文链接】 阅读原文 [ 1543字 | 7分钟 ]

【原文作者】 量子位

【摘要模型】 deepseek-v3

【摘要评分】 ★★★☆☆